1、2024年上半年 Web3区块链安全态势综述

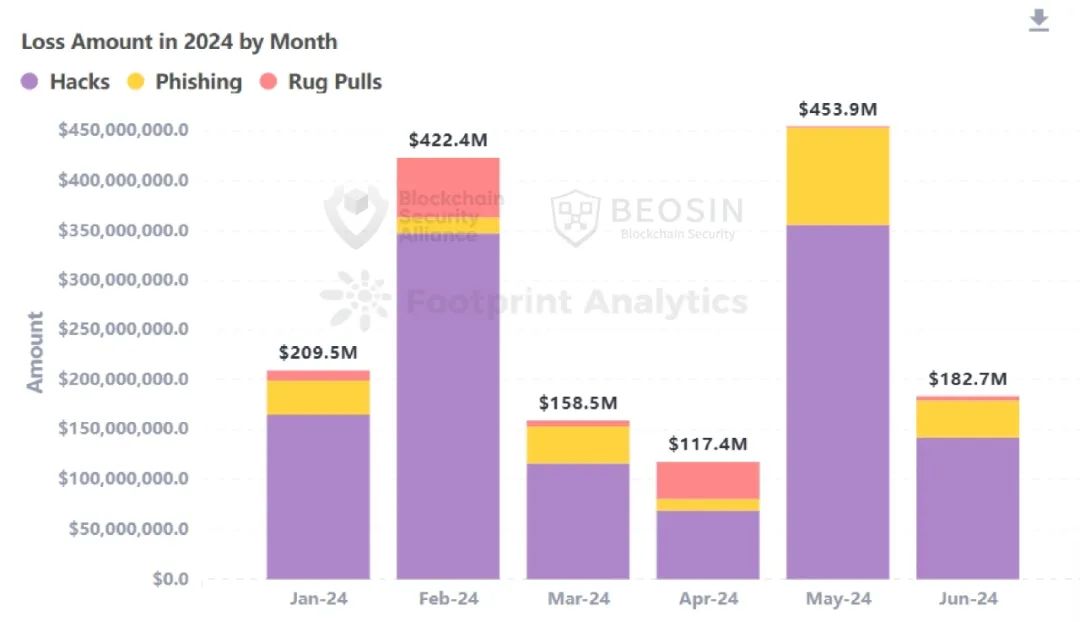

据 Beosin Alert 监控及预警显示,2024 年上半年 Web3 领域因黑客攻击、钓鱼诈骗和项目方 Rug Pull 造成的总损失达到了 15.4 亿美元。其中主要攻击事件 78 起,总损失金额约 11.93 亿美元;项目方 Rug Pull 事件 64 起,总损失约 1.19 亿美元;钓鱼诈骗总损失金额约 2.32 亿美元。

2024 上半年共发生 3 起损失金额超过 1 亿美元的安全事件。5 月的总损失金额达到了 4.5 亿美元,为 2024 年上半年损失金额最高的月份。

从被攻击项目类型来看,损失最高的项目类型为 CEX,4 次针对 CEX 的攻击共造成了约 3.92 亿美元的损失,占所有攻击损失金额的 32.8%。

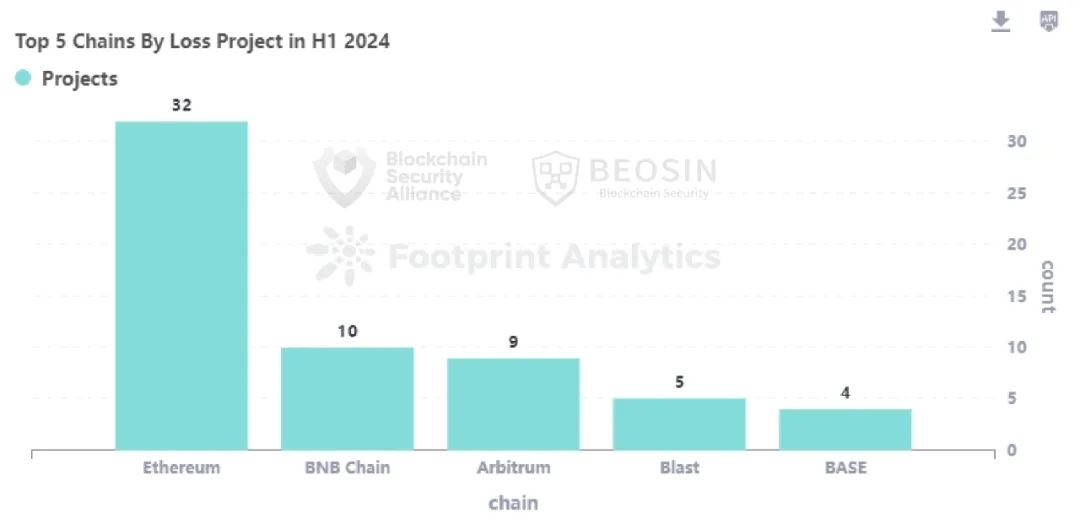

从各链损失金额来看,Ethereum 依旧为损失金额最高、攻击事件最多的链。32 次 Ethereum 上的攻击事件造成了 4.7 亿美元的损失,占到了总损失的 39.4%。

从攻击手法来看,上半年共发生 22 次私钥泄露事件,造成损失达到了 8.94 亿美元,约占总攻击损失金额的 75%,是占比最高的攻击类型。

从资金流向来看,约有 4.7 亿美元(39.3%)被盗资金被冻结或追回。该比例较 2023 年有了显著提升。

从审计情况来看,被攻击的项目中,经过审计的项目方比例有所增加。

2、2024年上半年十大攻击事件

78 起主要攻击事件共造成损失约 11.93 亿美元

2024 年上半年,Beosin Alert 共监测到 Web3 领域主要攻击事件 78 起,总损失金额达 11.93 亿美元。其中损失金额超过 1 亿美元的安全事件共 3起,损失在 1000 万美元 – 1 亿美元区间的事件共 15 起,100 万美元 – 1000 万美元区间的事件共 33 起。

2024 年上半年 10 大黑客攻击事件(按损失金额排序):

● DMM Bitcoin – 3 亿美元

攻击方式:私钥泄露 链平台:BTC

5 月 31 日,日本加密货币交易所 DMM Bitcoin 遭到攻击,价值约 3 亿美元的比特币被盗。黑客将盗取资金分散到了 10 余个地址。

● PlayDapp – 2.9 亿美元

攻击方式:私钥泄露 链平台:Ethereum

2 月 9 日,区块链游戏平台 PlayDapp 遭到攻击,黑客地址铸造了 2 亿枚 pla 代币,价值 3650 万美元。而后 PlayDapp 与黑客谈判失败,黑客于 2 月 12 日又铸造了 15.9 亿枚 PLA 代币,价值 2.539 亿美元,并将部分资金发送到 Gate.io 交易所。事后项目方将 PLA 合约暂停,并将 PLA 代币迁移到了 PDA 代币。

● Chris Larsen (Ripple联合创始人) – 1.12 亿美元

攻击方式:私钥泄露 链平台:XRP

1 月 31 日,Ripple 联合创始人Chris Larsen 表示,自己的四个钱包遭到黑客攻击,共计被盗约 1.12 亿美元。币安团队已成功冻结了攻击者窃取的价值 420 万美元的 XRP。

● Munchables – 6230 万美元

攻击方式:社会工程学 链平台:Blast

3 月 26 日,基于 Blast 的 Web3 游戏平台 Munchables 遭遇攻击,损失约 6250 万美元。疑似项目方因雇佣朝鲜黑客为开发者而遭受攻击。事后所有被盗资金已由黑客归还。

● BTCTurk – 5500 万美元

攻击方式:私钥泄露 链平台:Avalanche

6 月 22 日,土耳其加密货币交易所 BTCTurk 遭到攻击,损失约 5500 万美元。Binance 协助冻结了超过 530 万美元的被盗资金。

● Hedgey Finance – 4470 万美元

攻击方式:合约漏洞 链平台:Arbitrum

4 月 19 日,Hedgey Finance 遭到黑客攻击,损失约 4470 万美元。

● FixedFloat – 2610 万美元

攻击方式:安全结构漏洞 链平台:Ethereum

2月17日,加密交易所 FixedFloat 遭遇攻击,损失约 2610 万美元,黑客已将大部分被盗资金转移到了 eXch 交易所。2月20日,FixedFloat表示,此次攻击”不是我们的员工所为,而是一次由我们安全结构漏洞引起的外部攻击“。

● Gala Games – 2250 万美元

攻击方式:私钥泄露 链平台:Ethereum

5 月 20 日,游戏平台 Gala Games遭到攻击,黑客铸造了 50 亿枚 GALA 代币,之后迅速抛售 5.92 亿枚 GALA。事后黑客将获取的 2250 万美元全部归还。

● Lykke – 2200 万美元

攻击方式:私钥泄露 链平台:Ethereum、BTC

6 月 4 日,英国加密货币交易所 Lykke 遭到 ”未经授权的访问“,共损失约 2200 万美元。

● Sonne Finance – 2000 万美元

攻击方式:合约漏洞 链平台:Optimism

5 月 15 日,Optimism 链上 Compound fork 项目 Sonne Finance 因合约漏洞遭受攻击,损失达 2000 万美元。

3、被攻击项目类型

CEX 为损失金额最高的项目类型

2024 年上半年,损失最高的项目类型为 CEX,4 次针对 CEX 的攻击共造成了约 3.92 亿美元的损失,占所有攻击损失金额的 32.8%。CEX 安全事件虽然次数不多,但每次被盗金额都巨大,这对交易所生态安全造成了严峻的考验。

紧随其后损失排在第二位的受害者类型为游戏平台。8 次游戏平台黑客事件造成了 3.89 亿美元的损失,占比约 32.6%。和 2023 年相比,2024 年针对 Web3 游戏平台的攻击有了大幅增加。

78 次黑客攻击事件中,共有 38 起事件发生在 DeFi 领域,占比约 48.7%,是攻击次数最多的项目类型。这 38 次 DeFi 攻击事件共导致了 1.57 亿美元的损失,排在所有项目类型的第三位。

其他被攻击的项目类型还包括:DEX、基础设施、个人钱包、NFT 等。

4、各链损失金额情况

Ethereum为损失金额最高、攻击事件最多的链

和 2023 年相同的是,在 2024 年上半年,Ethereum 依旧是损失金额最高的公链。32 次 Ethereum 上的攻击事件造成了 4.7 亿美元的损失,占到了总损失的 39.4%。

损失金额排名第二的公链为 BTC,共计损失 3.26 亿美元,占总损失的27.3%。BTC 损失金额主要来自于日本交易所 DMM Bitcoin 被盗 3 亿美元事件。

损失金额排名第三的公链为 XRP(1.12 亿美元),来自一次 Ripple 联合创始人Chris Larsen 钱包被盗事件。

按照安全事件数量排名,前三名分别为 Ethereum(32次)、BNB Chain(10次)、Arbitrum(9次)。Arbitrum 链上的安全事件数量较 2023 年有所增加。

5、攻击手法分析

75%的损失金额来自私钥泄露事件

2024 年上半年,共发生 22 次私钥泄露事件,造成损失达到了 8.94 亿美元,约占总攻击损失金额的 75%。和 2023 年相同,私钥泄露事件造成的损失依旧是所有攻击类型的第一位。造成较大损失的私钥泄露事件有:DMM Bitcoin(3 亿美元)、PlayDapp(2.9 亿美元)、Ripple 联合创始人 Chris Larsen(1.12 亿美元)、BtcTurk(5500 万美元)。

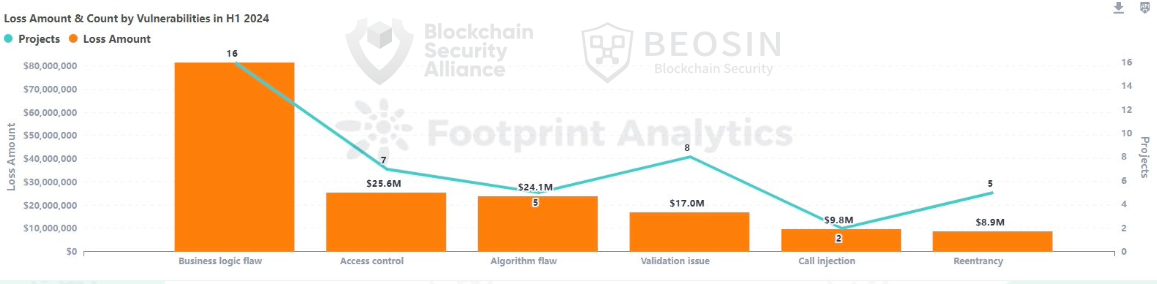

78 起攻击事件中,有 43 起来自合约漏洞利用,占比约 55%。合约漏洞利用总损失达 1.67 亿美元,排名第二。

损失金额排名第三的攻击手法为社会工程学攻击,3 次社会工程学攻击造成损失约 6500 万美元。

按照漏洞细分,造成损失前三名的漏洞分别为:业务逻辑漏洞(8170万美元)、访问控制漏洞(2565万美元)、算法缺陷(2405万美元)。出现次数最高的漏洞也为业务逻辑漏洞,43 起合约漏洞攻击中有 16 次是业务逻辑漏洞。

6、反洗钱典型事件分析回顾

朝鲜黑客团伙Lazarus Group洗钱分析

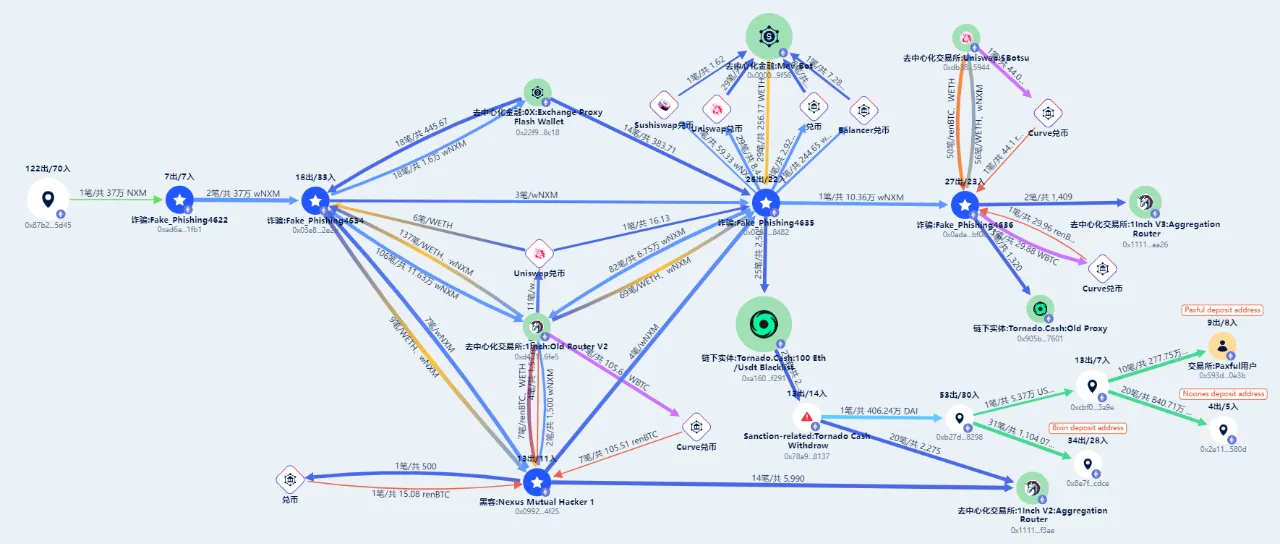

根据加密货币侦探 ZachXBT 的调查,朝鲜Lazarus Group在 2020 年 8 月至 2023 年 10 月期间将价值 2 亿美元的加密货币洗钱为法定货币。

以下介绍了朝鲜黑客Lazarus Group过往几年的动态,并对其洗钱的方式进行了分析与总结:Lazarus Group在盗取加密资产后,基本是通过来回跨链再转入Tornado Cash的方式进行资金混淆。在混淆之后,Lazarus Group将被盗资产提取到目标地址并发送到固定的一些地址群进行提现操作。此前被盗的加密资产基本上都是存入Paxful deposit address以及Noones deposit address,然后通过OTC服务将加密资产换为法币。

制造CoinBerry等攻击事件

2020 年 8 月 24 日,加拿大加密货币交易所 CoinBerry 钱包被盗。

黑客地址:

0xA06957c9C8871ff248326A1DA552213AB26A11AE

2020 年 9 月 11 日,Unbright 由于私钥泄露,团队控制的多个钱包中发生了 40 万美元的未经授权的转账。

黑客地址:

0x6C6357F30FCc3517c2E7876BC609e6d7d5b0Df43

2020 年 10 月 6 日,由于安全漏洞,CoinMetro热钱包中未经授权转移了价值 75 万美元的加密资产。

黑客地址:

0x044bf69ae74fcd8d1fc11da28adbad82bbb42351

Beosin KYT: 被盗资金流向图

2021年初,各个攻击事件的资金汇集到了以下地址:

0x0864b5ef4d8086cd0062306f39adea5da5bd2603。

2021年1月11日,0x0864b5地址在Tornado Cash存入了3000ETH,随后再次通过0x1031ffaf5d00c6bc1ee0978eb7ec196b1d164129地址向Tornado Cash存入了1800多枚ETH。

随后在1月11日至1月15日,陆续从Tornado Cash中提取了近4500枚ETH到0x05492cbc8fb228103744ecca0df62473b2858810地址。

到2023年,攻击者经过多次转移兑换,最终汇集到了其他安全事件资金归集提现的地址,根据资金追踪图可以看到,攻击者陆续将盗取的资金发送至Noones deposit address以及Paxful deposit address。

Nexus Mutual 创始人 (Hugh Karp) 遭黑客攻击

2020 年 12 月 14 日,Nexus Mutual 创始人 Hugh Karp 被盗37万NXM(830万美元)。

Beosin KYT: 被盗资金流向图

被盗资金在下面几个地址之间转移,并且兑换为其他资金。

0xad6a4ace6dcc21c93ca9dbc8a21c7d3a726c1fb1

0x03e89f2e1ebcea5d94c1b530f638cea3950c2e2b

0x09923e35f19687a524bbca7d42b92b6748534f25

0x0784051d5136a5ccb47ddb3a15243890f5268482

0x0adab45946372c2be1b94eead4b385210a8ebf0b

Lazarus Group通过这几个地址进行了资金混淆、分散、归集等操作。例如,部分资金通过跨链到比特币链上,再通过一系列转移跨回以太坊链上,之后通过混币平台进行混币,再将资金发送至提现平台。

2020年12月16日-12月20日,其中一个黑客地址0x078405将超2500ETH发送至Tornado Cash,几个小时之后,根据特征关联,可以发现0x78a9903af04c8e887df5290c91917f71ae028137地址便开始了提款操作。

黑客通过转移以及兑换,将部分资金转移至上一个事件涉及的资金归集提现的地址。

之后,2021年5月-7月,攻击者将1100万USDT转入Bixin deposit address。

2023年2月-3月,攻击者通过0xcbf04b011eebc684d380db5f8e661685150e3a9e地址,将277万USDT发送到Paxful deposit address。

2023年4月-6月,攻击者通过0xcbf04b011eebc684d380db5f8e661685150e3a9e地址,将840万USDT发送到Noones deposit address。

Steadefi 和 CoinShift 黑客攻击

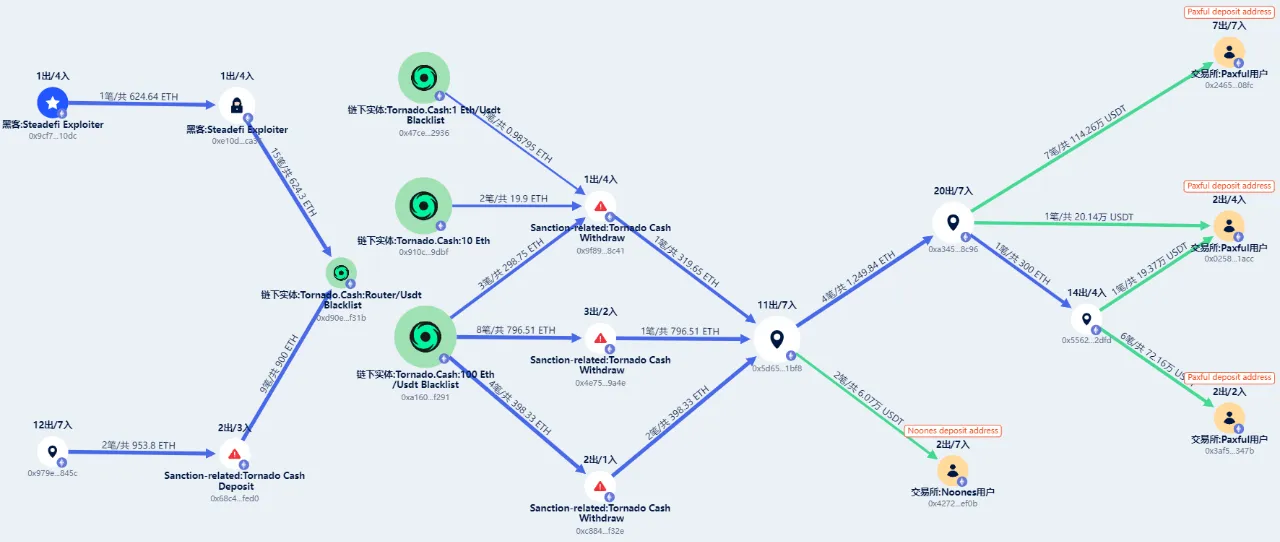

Beosin KYT: 被盗资金流向图

Steadefi事件攻击地址

0x9cf71f2ff126b9743319b60d2d873f0e508810dc

Coinshift事件攻击地址

0x979ec2af1aa190143d294b0bfc7ec35d169d845c

2023年8月,Steadefi事件的624枚被盗ETH被转移到Tornado Cash,同一个月,Coinshift事件的900枚被盗ETH被转移到Tornado Cash。

在转移ETH到Tornado Cash之后,立即陆续将资金提取到下面地址:

0x9f8941cd7229aa3047f05a7ee25c7ce13cbb8c41

0x4e75c46c299ddc74bac808a34a778c863bb59a4e

0xc884cf2fb3420420ed1f3578eaecbde53468f32e

2023年10月12日,上述三个地址将从Tornado Cash提取的资金都发送到了0x5d65aeb2bd903bee822b7069c1c52de838f11bf8地址上。

2023年11月,0x5d65ae地址开始转移资金,最终通过中转和兑换,将资金发送到了Paxful deposit address以及Noones deposit address。

7、被盗资产的资金流向分析

39.3% 的被盗资产被冻结和追回

据 Beosin KYT 反洗钱平台分析显示,2024 年上半年被盗的资金中,约有 4.7 亿美元(39.3%)被盗资金被冻结或追回。该比例较 2023 年有了显著提升。

约有 5.5 亿美元(46.3%)的被盗资金还保留在黑客地址。随着全球监管机构反洗钱力度的加大,黑客清洗赃款变得更加困难,因此相当一部分黑客选择暂时将盗取资金保留在链上地址。

约有 1.075 亿美元的被盗资金转入了各交易所,占比约 9%,该比例高于 2023 年。共有 6414 万美元(5.4%)转入了混币器:5243 万美元转入了 Tornado Cash;1171 万美元转入了其他混币器。和去年相比,2024年上半年通过混币器清洗的被盗资金大幅减少。

8、项目审计情况分析

经过审计的项目方比例有所增加

2024 年上半年,78 起攻击事件里,有 26 起事件的项目方没有经过审计,49 起事件的项目方经过了审计。经过审计的项目方比例略高于 2023 年,这表明整个 Web3 行业项目方对安全的重视程度提高了。

26 个没有经过审计的项目中,合约漏洞事件占了 15 起(57.7%)。49 个经过审计的项目中,合约漏洞事件占了 28 起(57.1%)。两者整体比例大致相当。和 2023 年比,2024 年整体安全审计质量有所下滑。

9、Rug Pull 分析

64 起 Rug Pull 事件共损失 1.19 亿美元

2024 年上半年,共监测到项目方 Rug Pull 事件 64 起,涉及金额达 1.19 亿美元。

损失金额排名前 5 的 Rug pull 事件为:Bitforex(5650万美元)、ZKasino(3300万美元)、Gemholic(340万美元)、Hector Network(270万美元)、MangoFarm(200万美元)。这 5 起 Rug Pull 事件分布在 Ethereum、ZKsync、Fantom、Solana 四条链。

Ethereum 链上 Rug Pull 涉及总金额达到了 9628 万美元,占总损失的 81%。BNB Chain 链上发生了最多的 Rug Pull 事件,共 31 次,占总事件数量的 48.4%。

10、2024年上半年 Web3区块链安全态势总结

和 2023 年同期相比,2024 年上半年因黑客攻击、钓鱼诈骗、项目方 Rug Pull 造成的总损失大幅上升,达到了 15.4 亿美元( 2023 年上半年这一数字为 6.7 亿美元)。2024 年上半年币价上涨因素对总金额的增加有一定的影响,但总体而言,Web3 安全领域形势依旧不容乐观。

和 2023 年相同,2024 上半年造成危害最大的攻击类型依旧为私钥泄露。约 75% 的损失金额来自私钥泄露事件。从项目类型来看,私钥泄露事件遍布于Web3各个领域:游戏平台、DeFi、个人钱包、基础设施、NFT、支付平台、博彩平台、数据存储平台等。各个Web3项目方/个人用户都需要提高警惕,离线存储私钥、使用多重签名、谨慎使用第三方服务、对特权员工进行定期安全培训。

上半年有 39.3% 的被盗资产被冻结和追回,这标志着全球监管体系的完善和反洗钱力度的加强。上半年仅有 5.4% 的被盗资产转入了各类混币器,另外有 46.3% 的资产还保留在黑客地址,这进一步说明了黑客清洗赃款难度的增加。上半年依旧有 9% 的被盗资金转入了各交易所,这需要交易所及时识别黑客行为,积极配合执法机构和项目方冻结资金和进行调证。目前交易所和执法机构、项目方、安全团队的合作已经有了较为明显的成果,相信未来会有更多被盗资金能够追回。

上半年 78 起攻击事件中,依然有 43 起来自合约漏洞利用,建议项目方在上线前寻求专业的安全公司进行审计。Beosin作为全球最早一批从事形式化验证的区块链安全公司,主打”安全+合规“全生态业务,在全球10多个国家和地区设立了分部,业务涵盖项目上线前的代码安全审计、项目运行时的安全风险监控与阻断、被盗追回、虚拟资产反洗钱(AML)以及符合各地监管要求的合规评估等“一站式”区块链合规产品+安全服务。

文章来源: